Configuration des politiques d'accès aux appareils mobiles Pulseway et des comptes d'utilisateurs

lundi 22 décembre 2014

Une stratégie d'accès au périphérique représente une ACL (Access Control List) qui définit l'ensemble d'autorisations que le périphérique doit suivre.

1. Gérer le niveau d'accès aux appareils

Pulseway propose trois niveaux différents de privilèges d'accès aux appareils mobiles afin que vous puissiez accorder des niveaux d'autorisation spécifiques à chaque appareil individuel. Cela signifie que si vous décidez d'ajouter un nouvel appareil mobile pour surveiller votre réseau, vous pouvez lui accorder un niveau spécifique d'accès aux systèmes de votre choix. À tout moment, vous pouvez modifier le niveau d'accès d'un appareil. Sans oublier que si l’appareil est perdu, il peut être supprimé ou bloqué.

À propos des stratégies d'accès aux appareils

La solution BYOD (Bring Your Own Device) destinée aux services informatiques s'appuie fortement sur les politiques d'accès aux appareils. Une stratégie d'accès au périphérique représente une ACL (Access Control List) qui définit l'ensemble d'autorisations que le périphérique doit suivre. Pulseway propose trois ensembles d'autorisations :

- I. Accès complet – accordant un accès illimité au système surveillé

- II. Accès en lecture seule – accorde l'accès au système surveillé mais refuse toutes les commandes

- III. Aucun accès – empêche tout accès au système surveillé (y compris ses notifications et données de rapport)

De plus, les politiques d'accès aux appareils sont également divisées en deux types :

- I. Politique explicite – affectant un seul appareil

- II. Politique par défaut – affectant tous les appareils qui n'ont pas de politique explicite

Installation

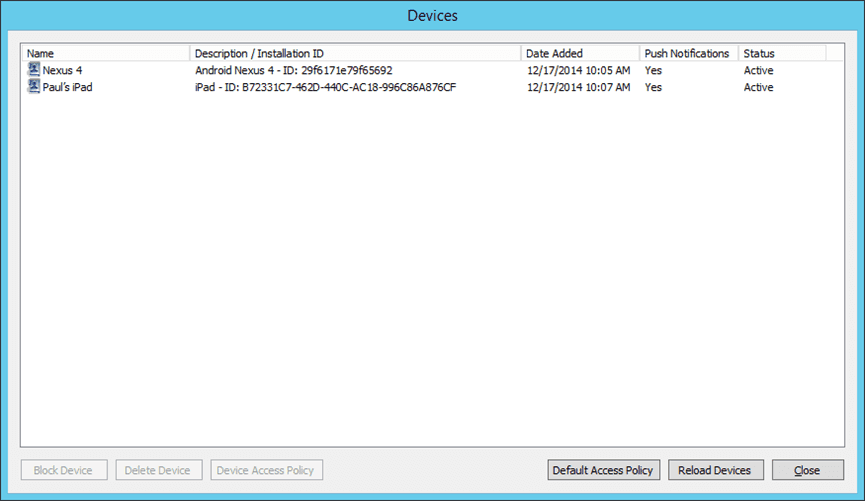

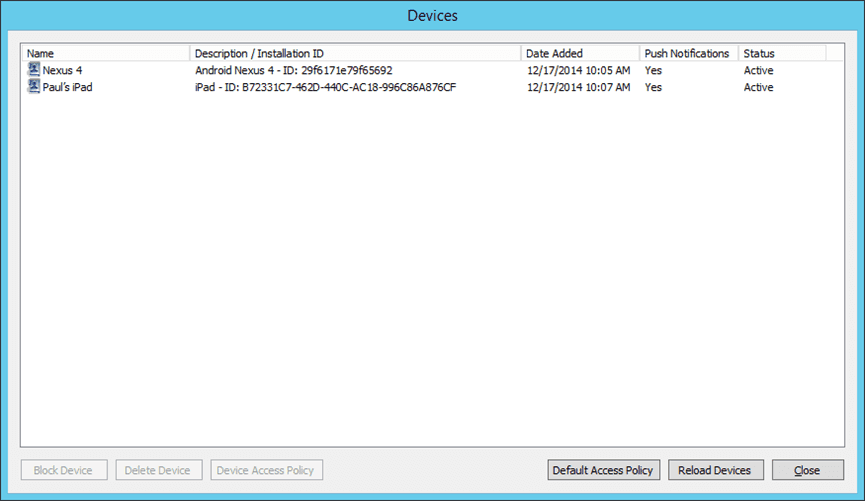

Pour démarrer avec les politiques d'accès aux appareils, ouvrez Pulseway Manager (application de configuration d'agent Windows) et cliquez sur le bouton « Gérer les appareils » en bas de l'écran.

Une list de tous les appareils enregistrés sous votre compte vous sera présentée et vous permettra de créer ou de modifier des politiques d'accès aux appareils.

Sélectionnez un appareil, puis cliquez sur le bouton Politique d'accès aux appareils en bas de l'écran pour créer une politique explicite.

N'oubliez pas de définir le niveau d'accès par défaut qui sera utilisé pour les systèmes surveillés qui seront ajoutés après la création de cette stratégie. La stratégie les ajoutera automatiquement avec le niveau d'accès par défaut que vous avez configuré.

Remarque : Afin d'empêcher toute modification non autorisée de vos politiques d'accès aux appareils, il est recommandé d'activer le mécanisme d'authentification en deux étapes pour votre compte Pulseway.

2. Plusieurs comptes d'utilisateurs

Configurez des comptes d'utilisateurs pour que les autres membres de l'équipe puissent accéder à différentes parties de votre réseau surveillé. Vous pouvez ajouter de nouveaux utilisateurs et leur attribuer des systèmes, modifier les utilisateurs existants et supprimer des utilisateurs. Cela donne la possibilité de révoquer l'accès à certains systèmes depuis un endroit centralisé tout en donnant au collaborateur un compte Pulseway dédié.

Un scénario courant pour Pulseway consiste à attribuer tous les systèmes surveillés dans un seul compte, puis à partager les systèmes surveillés avec les services informatiques qui en sont responsables.

Remarque : Les comptes multiples et les comptes associés ne sont pris en charge que par le Pulseway Enterprise Server. .

Installation

Les associations de comptes (partage du système) peuvent être configurées via Pulseway Manager ou Pulseway Admin (application de gestion Pulseway Enterprise Server).

Dans cet article de blog, nous allons créer un compte associé à partir de Pulseway Admin, mais on peut créer des comptes associés à partir de Pulseway Manager dans la boîte de dialogue Détails du compte.

Depuis l'écran Détails du compte, dans l'onglet Comptes associés, vous verrez toutes les associations de comptes actives. En cliquant sur Ajouter vous pouvez créer une nouvelle association:

Les notifications des systèmes partagés peuvent éventuellement être désactivées si nécessaire.

Remarque : La journalisation d'audit peut être activée pour les comptes critiques en matière de sécurité afin de consigner toutes les commandes envoyées aux systèmes. Les commandes envoyées depuis les comptes associés sont également enregistrées et le compte associé sera signalé comme l'expéditeur de la commande.

Pour plus d'informations ou si vous avez besoin d'une assistance supplémentaire, vous pouvez nous contacter à support@pulseway.com.

Partager cet article

Articles connexes

Rejoignez les rangs des clients satisfaits et découvrez dès aujourd'hui la différence avec Pulseway.